003344.com点击下图进入官网:

003344.com点击下图进入活动:

003344.com点击下图进入领取彩金:

文摘:根据最新的国外媒体报道,谷歌公司安全工程师爱德华多船帆座在jQuery移动框架中找到了一个安全漏洞,漏洞会使所有使用jQuery移动网站接触跨站脚本攻击的风险

根据最新的国外媒体报道,谷歌公司安全工程师爱德华多船帆座在jQuery移动框架中找到了一个安全漏洞,这个洞会使所有使用jQuery移动网站接触跨站脚本攻击的风险。

保障客人小百科全书:jQuery移动

JQuery移动项目(JQuery框架的组件)是一个开发框架的基础上,在它的帮助下,开发人员可以设计适合的主流移动设备和桌面系统响应Web站点和应用程序。JQuery移动,实际上,不仅可以为主流移动平台提供JQuery库的核心,也是一个相对完整的统一JQuery移动UI框架。据jQuery开发团队介绍,全球大约一百五十活性部位是由使用jQuery移动。

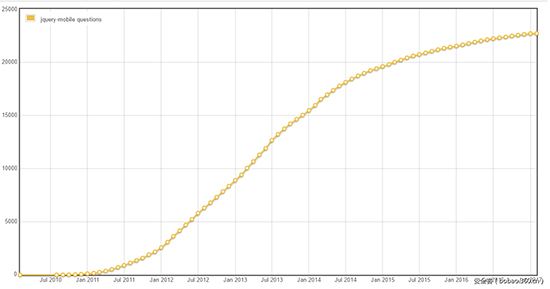

JQuery移动目前很热的项目,如下图所示堆栈溢出的数量在增加JQuery移动问题:

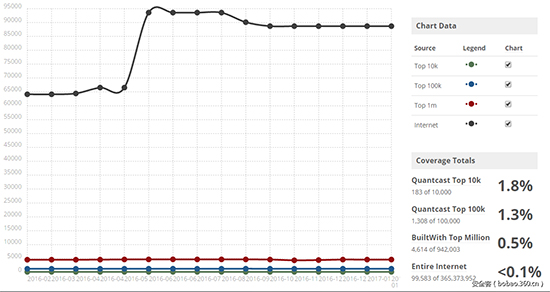

是使用jQuery移动统计如下图所示:

漏洞描述

几个月前,当时的船帆座正在努力找到内容安全策略(CSP)旁路方法,但在研究的过程中,他注意到一个非常有趣的jQuery移动的行为。JQuery移动的位置。散列属性的任何URL地址,然后使用innerHTML处理响应返回的URL,并在某些情况下,攻击者可以用它特性的目标网站。当他发现这个奇怪的行为,他开始继续研究,确定该网站是否跨站点脚本漏洞。

船帆座进行了深入分析的XSS漏洞后给定的运行机制的脆弱性,大致如下:

1。JQuery移动将检查的位置放在第一位。散列属性值。

2。 如果位置。散列中的数据看起来类似于URL地址,它将试图将其添加到浏览历史(通过历史。PushuState实现),然后使用XMLHttpRequest请求访问。

3。接下来,它将使用innerHTML处理服务器响应数据。

它将尝试调用历史放在第一位。某些攻击pushState方法,它将增加难度,因为你不能被用在一个跨域URL的历史。PushState方法。安全专家说,尽管从理论上讲,历史。PushState方法应该能够防止XSS攻击,但如果打开网站重定向漏洞,攻击者可能仍然使用这个漏洞攻击目标站点。

下面是船帆座演示代码下载】【:

http://jquery-mobile-xss。appspot。Com / # /重定向?Url = http://sirdarckcat。使。IO / XSS / img SRC -。HTML

根据安全专家,有许多网站无法抗拒这些类型的攻击,因为许多组织不认为“开放重定向”是一种安全漏洞,重要的是要注意,像谷歌搜索(/),YouTube(/重定向),Facebook(/ l。PHP)、百度(或链接)和雅虎(/广告/像素)等热门网站的安全漏洞。

坏消息来了

事实上,这是一个非常简单的洞,想找到漏洞也非常容易。船帆座证实漏洞后,他立即给漏洞信息报jQuery移动开发团队,但当一个开发团队证实,洞会给用户的安全风险后,贝拉却被告知洞不会恢复。

如果维修孔,目前很多运行Web站点和应用程序将受到影响,这也是原因之一开发团队选择不修复漏洞。船帆a研究报告发表在《“门户”写道:“jQuery移动团队解释说,他们认为“开放重定向”是一种安全漏洞,但与jQuery移动访问和呈现URL内容的这种行为并不是一个安全漏洞,如果你想要修复这个所谓的“安全漏洞”,它将使很多推出了Web站点和应用程序出现异常,所以他们不打算做任何修改。这也意味着,jQuery移动开发团队在这个问题上不会释放任何软件更新。这也意味着,所有使用jQuery移动和开放网站重定向将跨站脚本漏洞存在。”

如果目标web站点没有开放重定向漏洞,如果攻击者也可以使用这个XSS漏洞攻击?船帆座和其他安全研究人员正在尝试,但它仍然是不会成功。

贝拉说:“如果你有时间,你可以没有漏洞的情况下打开重定向到尝试使用XSS漏洞攻击,这也是一个研究的想法。我尝试了很多种方法,但它并不是成功的。”

结论

开放重定向(开放重定向)是很常见的,但它也可以带来巨大的web站点和应用程序的安全风险,所以船帆座推荐安全社会应修复“开放重定向”功能中存在的安全问题。或者我们应该统一思想,然后作为一个安全漏洞。如果整个安全行业不能同意这个,估计有更多的XSS漏洞正在等待我们。

编辑:DJ编辑